Bích Ngọc - người phụ nữ với biệt danh "phù thuỷ lồng tiếng" trong một đoạn lồng tiếng live trên sân khấu Người bí ẩn đã ép Việt Hương phải quỳ xuống xin lỗi Hoài Linh.

Bích Ngọc - người phụ nữ với biệt danh "phù thuỷ lồng tiếng" trong một đoạn lồng tiếng live trên sân khấu Người bí ẩn đã ép Việt Hương phải quỳ xuống xin lỗi Hoài Linh.

'Phù thuỷ lồng tiếng' ép Việt Hương phải quỳ trước mặt Hoài Linh

Bích Ngọc - người phụ nữ với biệt danh "phù thuỷ lồng tiếng" trong một đoạn lồng tiếng live trên sân bong da +bong da +、、

1.本站遵循行业规范,任何转载的稿件都会明确标注作者和来源;2.本站的原创文章,请转载时务必注明文章作者和来源,不尊重原创的行为我们将追究责任;3.作者投稿可能会经我们编辑修改或补充。

相关文章

相关文章-

Nhận định, soi kèo Domzale vs Olimpija Ljubljana, 23h30 ngày 5/3: Nỗi lo xa nhà

2025-03-09 18:45

-

Gia đình mình vui bất thình lình tập 48: Lý do Công giấu kín chuyện bị ung thư

2025-03-09 18:43

-

Thi THPT quốc gia 2017: Điểm 10 đo được chất lượng giáo dục đến đâu?

2025-03-09 18:24

-

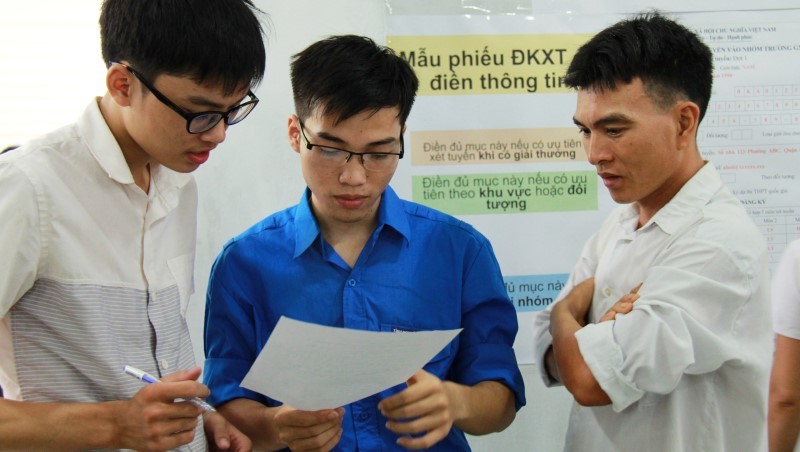

- Nhiều thí sinh thắc mắc khi lựa chọn hình thức xét tuyển vào trường đại học bằng học bạ kết quả học tập THPT thì liệu có phải thực hiện việc đăng ký nguyện vọng xét tuyển trên hệ thống của Bộ GD-ĐT bắt đầu từ ngày 15/7.

- Nhiều thí sinh thắc mắc khi lựa chọn hình thức xét tuyển vào trường đại học bằng học bạ kết quả học tập THPT thì liệu có phải thực hiện việc đăng ký nguyện vọng xét tuyển trên hệ thống của Bộ GD-ĐT bắt đầu từ ngày 15/7.

Ngày mai 15/7, các thí sinh sử dụng kết quả kỳ thi THPT quốc gia năm 2017 để xét tuyển đại học sẽ bắt đầu bước vào thời gian đăng ký, thay đổi nguyện vọng. Các thí sinh xét tuyển bằng học học bạ thì không cần phải làm việc này. Ảnh minh họa: Lê Văn. Rất nhiều câu hỏi liên quan việc xét tuyển đại học 2017 là khi đã đăng ký xét tuyển bằng học bạ liệu thí sinh có phải tiếp tục thực hiện đăng ký nguyện vọng xét tuyển trực tuyến hay bằng phiếu tại điểm tiếp nhận không.

Và trường hợp thứ hai là khi đã xét tuyển bằng học bạ, thí sinh có được tiếp tục đăng ký xét tuyển thêm bằng hình thức sử dụng kết quả thi THPT quốc gia 2017.

VietNamNet đã liên hệ tới ông Trần Văn Nghĩa, Cục phó Cục Quản lý chất lượng (Bộ GD-ĐT) để giải đáp những điều này.

Theo ông Nghĩa, năm nay mỗi trường có thể có nhiều hình thức xét tuyển, ngoài việc xét tuyển đại học bằng kết quả của kỳ thi THPT quốc gia 2017 còn có thể xét tuyển bằng học bạ (kết quả học tập ở THPT). “Nhiều trường đại học công lập, đặc biệt là các trường dân lập sử dụng hình thức xét tuyển bằng học bạ”, ông Nghĩa nói.

Ông Nghĩa khẳng định, phương thức xét tuyển bằng học bạ và xét tuyển bằng kết quả thi THPT quốc gia được thực hiện độc lập với nhau.

Do đó, thí sinh xét tuyển bằng học bạ sẽ chỉ việc nộp hồ sơ đến trường mà mình muốn xét tuyển và không phải thực hiện bất cứ hình thức đăng ký xét tuyển nguyện vọng nào như các thí sinh sử dụng kết quả thi THPT quốc gia để xét tuyển.

“Việc xét tuyển bằng học bạ do các trường đại học tự quy định và các trường chấp nhận và tự chịu trách nhiệm về chất lượng đầu vào của mình”, ông Nghĩa chia sẻ.

Ông Nghĩa cho biết thí sinh nếu muốn cũng có thể đồng thời đăng ký xét tuyển bằng kết quả thi THPT quốc gia và xét tuyển bằng học bạ để tăng cơ hội trúng tuyển đại học, tuy nhiên, điều này chỉ áp dụng với những thí sinh khi đăng ký dự thi có đánh dấu vào mục “sử dụng kết quả thi để xét tuyển”.

Bởi Quy chế tuyển sinh quy định: “Để xét tuyển đợt 1, thí sinh nộp phiếu đăng ký xét tuyển cùng với hồ sơ đăng ký dự thi THPT quốc gia”. Như vậy, nếu chưa đăng ký xét tuyển, chưa đánh dấu vào mục “sử dụng kết quả thi để xét tuyển vào các trường ĐH, CĐ” thì sẽ không được xét tuyển đợt 1.

Tuy nhiên, ở các đợt xét tuyển bổ sung thì thí sinh chưa đánh dấu vào mục “sử dụng kết quả thi để xét tuyển vào các trường ĐH, CĐ” vẫn có thể tham gia như các thí sinh khác.

Thí sinh cũng đặc biệt lưu ý, nếu đã nhập học và nộp cho trường Giấy chứng nhận kết quả thi, sẽ không được tiếp tục tham gia xét tuyển.

Ông Trần Văn Nghĩa, Cục phó Cục Quản lý chất lượng (Bộ GD-ĐT).

Ảnh: Thanh Hùng

Còn bắt đầu từ ngày mai 15/7, những thí sinh xét tuyển đại học bằng kết quả kỳ thi THPT quốc gia sẽ bắt đầu bước vào thời gian đăng ký xét tuyển với 1 trong 2 hình thức trực tuyến hoặc bằng phiếu tại các điểm tiếp nhận.

Trước câu hỏi của một số thí sinh khi đăng ký dự thi, các em chưa đăng ký số điện thoại di động, trong khi để điều chỉnh đăng ký xét tuyển, cần có số điện thoại để nhận mã xác nhận (mã OTP), ông Nghĩa cho biết: “Sau khi truy cập vào hệ thống (sử dụng số chứng minh nhân dân và mã truy cập được cấp khi đăng ký dự thi), thí sinh có thể khai báo lại số điện thoại di động và sử dụng số điện thoại này để nhận mã OTP trước khi xác nhận và gửi thông tin thay đổi nguyện vọng lên hệ thống. Trường hợp không đăng ký được, thí sinh cần tới điểm đăng ký dự thi và mang theo giấy chứng minh nhân dân và Phiếu đăng ký dự thi (Phiếu số 2) để đăng ký số điện thoại”.

Ngoài ra, với trường hợp những thí sinh quên mã để truy cập hệ thống khi thay đổi đăng ký xét tuyển trực tuyến, thí sinh cần đến điểm đăng ký dự thi và mang theo giấy chứng minh nhân dân và Phiếu đăng ký dự thi (Phiếu số 2) để đề nghị xin được cấp lại.

Về thời gian, các thí sinh thực hiện điều chỉnh nguyện vọng ĐKXT theo phương thức trực tuyến từ 15/7 đến 17h ngày 21/7.

Các thí sinh thực hiện điều chỉnh nguyện vọng ĐKXT bằng phiếu điều chỉnh nguyện vọng từ 8h ngày 15/7 đến 17h ngày 23/7.

Thí sinh kiểm tra kết quả điều chỉnh nguyện vọng ĐKXT và đề nghị điều chỉnh sai sót giữa kết quả điều chỉnh nguyện vọng trên hệ thống với thông tin trên phiếu đề nghị đăng ký điều chỉnh nguyện vọng (nếu có) trước 17h ngày 25/7.

Thí sinh cũng đặc biệt lưu ý nguyên tắc chỉ được điều chỉnh nguyện vọng ĐKXT 1 lần trong thời gian quy định.

Thanh Hùng

" width="175" height="115" alt="Tuyển sinh đại học 2017: Thí sinh xét tuyển học bạ không cần đăng ký trực tuyến hay đến trường" />Tuyển sinh đại học 2017: Thí sinh xét tuyển học bạ không cần đăng ký trực tuyến hay đến trường

2025-03-09 17:44

网友点评

网友点评 精彩导读

精彩导读 |

Một máy ATM bị trộm rút tiền ở Nhật Bản. |

Theo báo chí Trung Quốc, hai người đàn ông Ukraina bị bắt tại Macau được cho rằng đã cài đặt thành công virus vào 7 máy ATM tại Macau. Điều này giúp chúng dễ dàng trộm tiền từ những cây ATM này.

Hai bị cáo đã bị bắt bởi các nhà chức trách tại Macau, nhưng khoảng 7 máy ATM đã bị chúng xâm nhập thành công lấy đi khoảng 100.000 USD bằng phương pháp cài virus giống như trên.

Theo nhà chức trách, những người đàn ông bị cáo buộc sử dụng một thiết bị màu xanh để thực hiện việc rút trộm tiền. Đầu tiên họ kết nối điện thoại với một máy tính xách tay và sau đó chèn nó vào khe cắm thẻ trên máy ATM.

Các thiết bị được sử dụng bởi những tên tội phạm giống như một dải mạch của thẻ tín dụng nhưng chứa đựng nhiều thông tin. Sau khi đưa các thiết bị vào khe cắm thẻ ATM, bọn tội phạm cài đặt thành công các phần mềm độc hại có khả năng lấy thông tin từ thẻ tín dụng của khách hàng, bao gồm cả mã PIN.

Các nguồn tin từ ngân hàng cho biết, khi thiết bị này được lắp vào khe cắm tiền mặt, nó tạo ra các chương trình độc hại chạy trên máy ATM để phá hoại, giúp bọn tội phạm có thể dễ dàng rút tiền. Sau đó máy sẽ khởi động lại, ngay sau khi thiết bị này được lấy ra.

Bất cứ ai sử dụng máy ATM sau đó đều trở thành nạn nhân, các chương trình virus ẩn bắt đầu ghi lại số thẻ, mã PIN và các thông tin khác được nhập của khách hàng.

Các nghi phạm sau đó quay trở lại máy ATM để thu thập thông tin thẻ bằng cách sử dụng cùng một loại thiết bị màu xanh lá cây và sau đó, chúng dùng một con chip đặc biệt để xóa dấu vết về chương trình phạm tội. Người ta tin rằng với cách này chúng đã tích lũy ít nhất 63 thông tin thẻ bị đánh cắp.

Tiếp đến, tội phạm sử dụng thông tin thẻ tiền mặt này để tạo một thẻ rút tiền mới. Công nghệ tương tự như thế này đã không còn mới, nhưng bọn tội phạm vẫn dùng mọi cách để thực hiện.

Vừa qua, tại Nhật Bản đã xảy ra vụ trộm khủng khiếp khi bọn trộm dùng thẻ ATM giả ăn trộm số tiền khổng lồ từ hơn ngàn máy ATM, trong vòng 3 giờ chúng đã lấy đi hơn 10 triệu USD.

Cảnh sát cho biết, trên thẻ ATM giả có chữ Trung Quốc, hướng điều tra tội phạm hiện phải ra ngoài biên giới. Truyền thông Nhật Bản đưa tin, sự cố này xảy ra vào một sáng Chủ nhật nên các ngân hàng không mở cửa.

Trong vòng chưa đầy 3 giờ, hơn 100 tên trộm đã đục khoét 1.400 máy ATM tại 1.400 cửa hiệu trên 17 quận huyện ở Tokyo, Kanagawa, Osaka, Aichi, Fukuoka, tổng số tiền bị mất là 1.400 triệu Yên (khoảng 13 triệu USD).

Vì số tiền ATM cho phép rút chỉ hạn chế 100.000 Yên nên số lần giao dịch lên đến hơn 14.000 lần. Sau khi ngân hàng đặt máy ATM phát hiện có biểu hiện khác thường ra thông báo. Qua thông tin giao dịch từ ATM cho thấy, hơn 1.000 thẻ tín dụng bị trộm thuộc Ngân hàng Standard của Nam Phi. Ngân hàng Standard của Nam Phi thừa nhận đã bị mất trộm và cho biết số tiền mất vào khoảng 19 triệu USD.

Cảnh sát Nhật Bản cho biết, trong vụ trộm này có hơn 100 tên đạo chích, hiện họ đang phân tích máy theo dõi để xác định nghi phạm. Tờ Apple Daily dẫn lại thông tin từ tờ Yomiuri Shimbun của Nhật cho biết, hiện đã tìm được 6 thẻ ATM giả từ những máy ATM bị trộm, những thẻ giả này được mở ở Trung Quốc, trên thẻ có chữ tiếng Trung, nó được bổ sung vào thông tin khách hàng của ngân hàng Standard ở Nam Phi. Hiện Cảnh sát Nhật Bản đang chuyển theo hướng điều tra băng nhóm tội phạm quốc tế.

Theo Cảnh Sát Toàn Cầu

" alt="Phá đường dây tin tặc chiếm quyền điều khiển máy ATM" width="90" height="59"/> 热门资讯

热门资讯- Siêu máy tính dự đoán PSG vs Liverpool, 3h00 ngày 6/3

- Gia đình mình vui bất thình lình tập 45: Chuyện của Công, Phương vỡ lở

- Việt Nam và Philippines đẩy mạnh trao đổi kinh nghiệm chuyển đổi số

- Lấy mẫu xét nghiệm Covid

- Siêu máy tính dự đoán Benfica vs Barcelona, 3h00 ngày 6/3

- Khoa Y ĐHQG TP.HCM có điểm chuẩn cao nhất 28,5

- BlackBerry Priv có ý nghĩa gì với bảo mật trên Android?

- Ông Obama đã đọc sách gì vào dịp hè?

- Nhận định, soi kèo Etar vs Pirin, 22h30 ngày 6/3: Thất vọng cửa trên

关注我们

关注我们

Đạo diễn 'Gia đình mình vui bất thình lình' lên tiếng khi bị chê, hé lộ kết phimĐạo diễn Lê Đỗ Ngọc Linh phản hồi trước nhận xét chê phim 'Gia đình mình vui bất thình lình' và hé lộ nội dung những tập cuối." width="175" height="115" alt="Gia đình mình vui bất thình lình tập 48: Lý do Công giấu kín chuyện bị ung thư" />

Đạo diễn 'Gia đình mình vui bất thình lình' lên tiếng khi bị chê, hé lộ kết phimĐạo diễn Lê Đỗ Ngọc Linh phản hồi trước nhận xét chê phim 'Gia đình mình vui bất thình lình' và hé lộ nội dung những tập cuối." width="175" height="115" alt="Gia đình mình vui bất thình lình tập 48: Lý do Công giấu kín chuyện bị ung thư" />