Phát hiện mã độc đang chiếm quyền kiểm soát hơn 100.000 thiết bị mạng

时间:2025-03-02 18:01:13 出处:Bóng đá阅读(143)

Chiến dịch được đặt tên là GhostDNS này đang chiếm quyền điều khiển của hơn 100 ngàn router ở các gia đình và có thể gây nguy hại bằng cách hướng người dùng vào các trang web độc hại.

Mã độc tống tiền mới lây lan qua email,áthiệnmãđộcđangchiếmquyềnkiểmsoáthơnthiếtbịmạ12 ghi lại thao tác gõ phím

Phát hiện mã độc mới phá hoại 'tất cả trong một'

Việt Nam tổ chức diễn tập phòng chống mã độc đào tiền ảo quy mô lớn

Đó là kết quả được đưa ra bởi công ty an ninh mạng NetLab của Qihoo 360. GhostDNS có khá nhiều điểm tương đồng với mã độc DNSChanger nổi tiếng trước đây. Sau khi chiếm quyền điều khiển router người dùng, kẻ tấn công có thể điều hướng truy cập internet của người dùng thông qua các máy chủ nguy hại và ăn cắp các thông tin nhạy cảm của họ như tài khoản truy cập hay tài khoản ngân hàng.

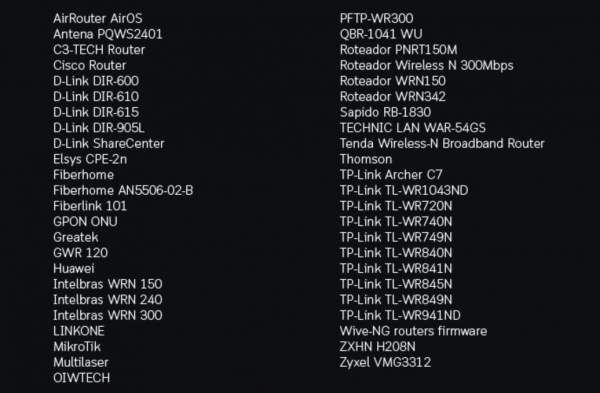

Hiện tại mã độc GhostDNS vẫn đang được phát tán trên mạng với tốc độ rất nhanh. Thành phần của nó bao gồm rất nhiều phương thức để dò tìm mật khẩu của các router từ 21 nhà sản xuất thiết bị mạng khác nhau. Nó còn bao gồm thêm nhiều thành phần khác giúp kẻ tấn công có thể dò tìm trên internet các router nằm trong nhóm có thể khai thác thông qua việc dò mật khẩu hay tận dụng lỗi bảo mật trên firmware thiết bị đó.

Từ 21/9 đến 27/9 vừa qua, mã độc GhostDNS đã chiếm quyền hơn 100 ngàn router. Hiện tại chủ đích của các cuộc tấn công liên quan đến mã độc này nằm ở các thiết bị tại Brazil. Hậu quả là hơn 50 tên miền của nhiều công ty, ngân hàng lớn tại Brazil như Netflix, Citybank đã bị chiếm để ăn cắp các tài khoản đăng nhập.

GhostDNS thực sự là mối nguy hiểm đối với người dùng trên nhiều quốc gia nếu có cuộc tấn công mạng nhằm vào quốc gia đó. Hiện tại danh sách các thiết bị router bị ảnh hưởng có khá nhiều thương hiệu quen thuộc ở Việt Nam như của D-Link và TP-Link và một số sản phẩm của Huawei.

|

| Ảnh: Danh sách các thiết bị router bị ảnh hưởng |

Để đảm bảo an toàn cho thiết bị của mình, các nhà nghiên cứu bảo mật khuyến cáo người dùng thay đổi IP mặc định (thường là 192.168.0.1 hay 192.168.1.1), mật khẩu mặc định của router, đồng thời nên tắt tính năng quản trị từ xa (remote administration). Người dùng cũng nên kiểm tra máy tính hay thiết bị di động có bị đổi qua các DNS lạ hay không.

Vào năm 2012, mã độc DNSChanger gây hại rất lớn đến máy tính của người dùng cuối, bằng cách xâm nhập hệ thống DNS (Domain Name System) trong máy “khổ chủ”, rồi tự động chuyển hướng lưu lượng web sang những trang không mong muốn, thậm chí cả những trang bất hợp pháp.

Hacker dùng mã độc tấn công chủ đích vào UBND TP Đà Nẵng

Cơ quan chức năng vừa phát hiện các hình thức tấn công mạng có chủ đích vào nhiều đơn vị hành chính ở Đà Nẵng trong thời gian qua.

上一篇: Nhận định, soi kèo Al Hussein Irbid vs Moghayer Al Sarhan, 23h45 ngày 28/2: Khó có bất ngờ

下一篇: Nhận định, soi kèo Ramtha vs Shabab AlOrdon, 21h00 ngày 27/2: Kết thúc suôn sẻ

猜你喜欢

- Kèo vàng bóng đá Bologna vs AC Milan, 02h45 ngày 28/2: Đối thủ kỵ giơ

- Nhận định, soi kèo PSIM Yogyakarta vs PSMS Medan, 15h00 ngày 12/1

- Nhận định, soi kèo Tajikistan vs Lebanon, 22h00 ngày 22/01

- Nhận định, soi kèo Sanat Naft vs Zob Ahan, 18h30 ngày 25/12

- Soi kèo góc Central Coast Mariners vs Western United, 15h35 ngày 28/2: Thế trận hấp dẫn

- Nhận định, soi kèo Hapoel Afula vs Hapoel Nof HaGalil, 0h00 ngày 2/1

- Nhận định, soi kèo Persipura Jayapura vs Kalteng Putra, 13h00 ngày 17/1

- Nhận định, soi kèo Iraklis vs AEL Larisa, 19h00 ngày 7/1

- Nhận định, soi kèo Napredak Krusevac vs Tekstilac Odzaci, 22h59 ngày 27/2: Trận đấu cân bằng